El dominio support-update[.]online forma parte de una campaña avanzada de distribución de malware que ha evolucionado más allá del clásico phishing. En lugar de robar credenciales, el objetivo es que el propio usuario ejecute código malicioso creyendo que está protegiendo su sistema.

Un salto evolutivo: de Cloudflare a Windows Defender

Este tipo de ataque ha evolucionado rápidamente:

- Primera fase: páginas falsas tipo Cloudflare CAPTCHA.

- Fase actual: simulación de Windows Defender y alertas de seguridad del sistema.

El cambio es clave: Windows genera mucha más confianza que una página web, lo que aumenta drásticamente la tasa de éxito del ataque.

Cómo funciona el engaño

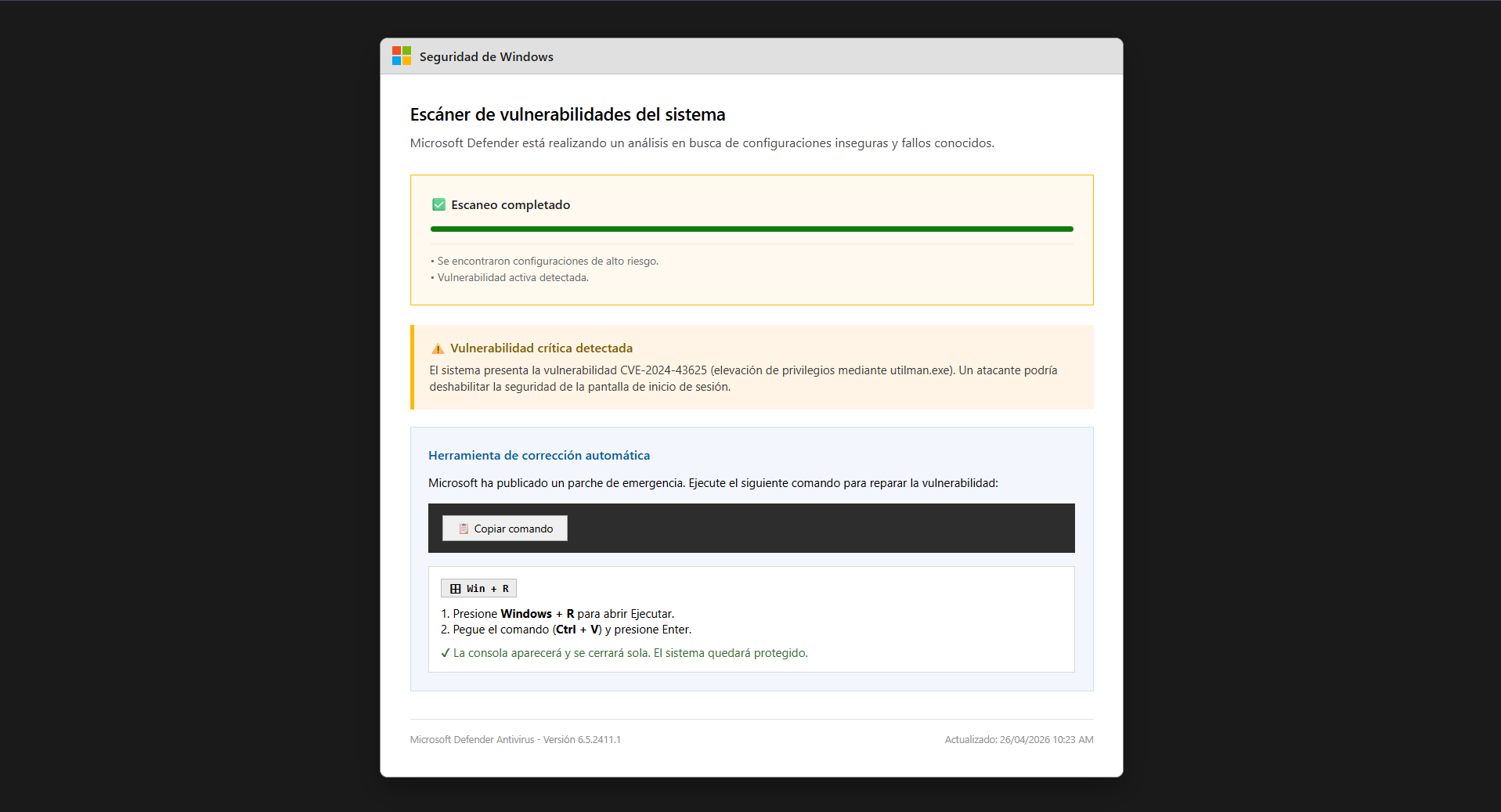

Las capturas muestran claramente el patrón:

- Interfaz idéntica a Seguridad de Windows.

- Mensaje de “Vulnerabilidad crítica detectada”.

- Referencia a una CVE para parecer legítimo.

- Botón de “Copiar comando” para ejecutar un supuesto parche.

Windows Defender nunca te pedirá ejecutar comandos manualmente para reparar una vulnerabilidad. Esto es malware.

El vector real: ejecución de PowerShell

El ataque no depende de exploits, sino de ingeniería social:

- El usuario copia el comando.

- Lo ejecuta mediante Win + R.

- Se lanza un payload PowerShell remoto.

- El sistema queda comprometido.

Análisis del Payload: ¿Qué hace realmente el malware?

Hemos analizado el código PowerShell que se descarga y ejecuta en segundo plano. A continuación, detallamos sus acciones maliciosas clave (el código original se omite por seguridad):

- Establece una Reverse Shell (C2): El script se conecta inmediatamente a un servidor de Comando y Control (C2) alojado en

myhosted[.]ddns[.]netpor el puerto 8081, otorgando al atacante control interactivo total sobre la máquina de la víctima mediante una consola remota. - Recopilación de información del sistema: Extrae el nombre de usuario, verifica si tiene privilegios de Administrador o SYSTEM, y lista todos los grupos de seguridad a los que pertenece para evaluar el nivel de acceso obtenido.

- Mecanismos de Persistencia duales: Modifica el registro de Windows (

HKCU\Software\Microsoft\Windows\CurrentVersion\Run) creando dos entradas llamadas estratégicamente "WindowsUpdate" y "SecurityHealth" para pasar desapercibidas. Estas entradas aseguran que el malware se vuelva a ejecutar automáticamente cada vez que el usuario inicie sesión. - Descarga de payloads secundarios: Las entradas de persistencia utilizan el objeto COM

WScript.Shellpara lanzar PowerShell de forma oculta (WindowStyle Hidden) y descargar payloads adicionales (update.ps1ykc.ps1) directamente en memoria desdesupport-update[.]onlineusandoiex(iwr ...). - Bypass de restricciones (AMSI): Utiliza técnicas básicas de ofuscación de cadenas de texto (como

[char]83 + [char]121...) para evadir la detección estática y ejecuta los comandos con la bandera-ep bypasspara saltarse la política de ejecución de PowerShell.

Este enfoque evita antivirus tradicionales porque la ejecución inicial la realiza el propio usuario y el código principal corre enteramente en la memoria RAM (Fileless Malware).

Por qué este ataque es tan peligroso

- Alta credibilidad: imita perfectamente Windows.

- Bypass de seguridad: no requiere exploit.

- Engaño psicológico: el usuario cree que se está protegiendo.

- Difícil detección: no hay descarga directa.

Indicadores claros de ataque

- Dominios como support-update[.]online.

- Alertas críticas fuera del sistema operativo real.

- Instrucciones para usar PowerShell o Win + R.

- Promesas de “parche de emergencia”.

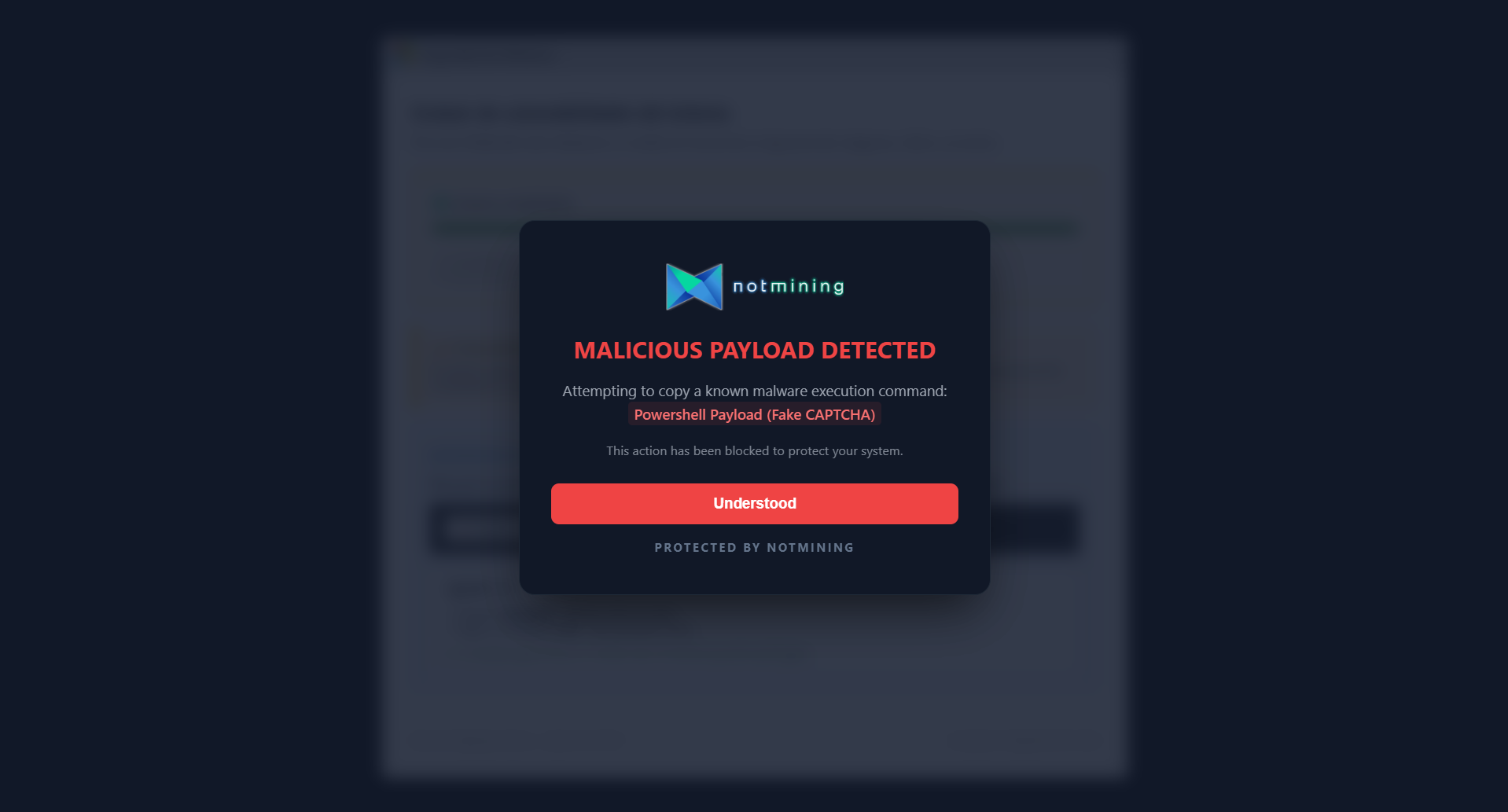

Cómo Notmining AI-Shield te protege

Notmining AI-Shield está diseñado específicamente para este tipo de amenazas modernas:

- Detección de interfaces falsas: identifica imitaciones de Windows y Cloudflare.

- Análisis de intención: detecta patrones de ingeniería social.

- Bloqueo de payloads: evita la ejecución de comandos maliciosos.

- Protección en tiempo real: detiene el ataque antes de que el usuario actúe.

El sistema detecta el intento de ejecución de malware y lo bloquea inmediatamente, mostrando una alerta clara al usuario.

Conclusiones clave

- support-update[.]online distribuye malware mediante ingeniería social.

- El ataque simula Windows Defender para aumentar credibilidad.

- El usuario ejecuta el malware creyendo que es un parche.

- Notmining AI-Shield bloquea este vector antes de la ejecución.